Gmailに届かない神奈川県立高校入試のインターネット出願システムのメールを調べてみた

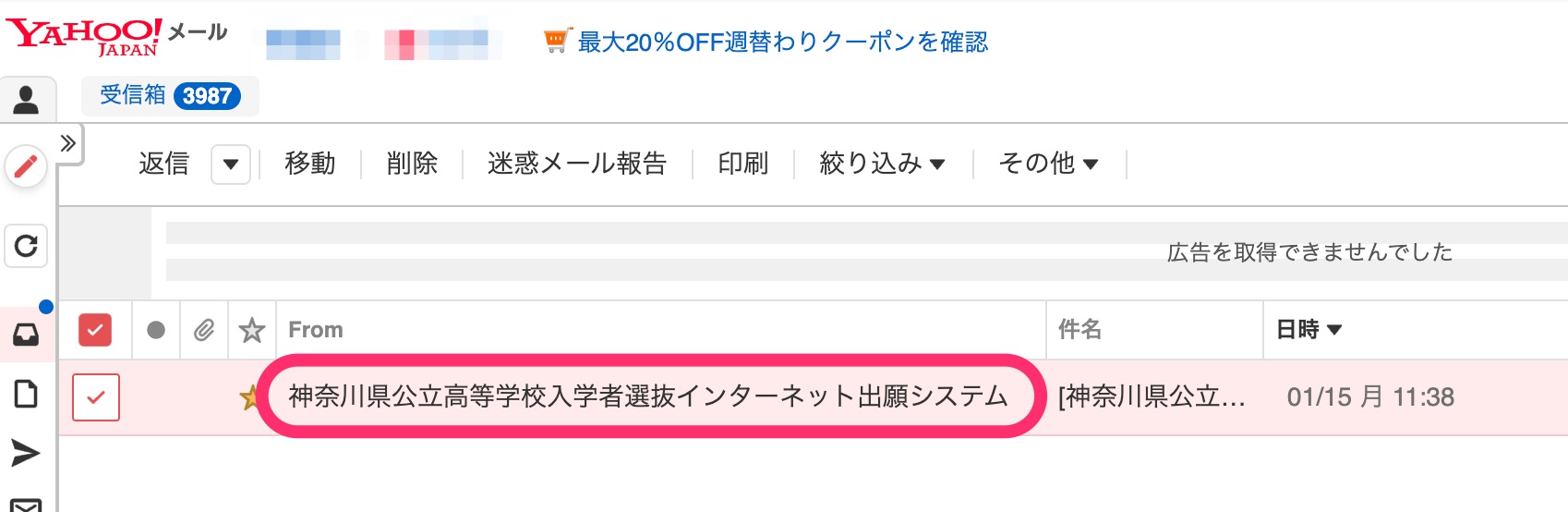

2024年2月の神奈川県立高校の受験を予定している家族から、 "インターネット出願システムの登録を試みたが、システムからの返信メールがGmailのアドレスが届かないため、代わりにYahooメールを利用した。" との報告を受けました。

今回、2024年1月15日にYahooメールで受信したインターネット出願システムのメールを調査する機会がありましたので、紹介させて頂きます。

2024年1月19日 追記 ネット出願システムの不具合解消後のメールの調査結果を公開しました。

2024年1月18日 追記 ネット出願システムのメールサーバ側の問題について調査結果を公開しました。

関連URL

令和6年1月10日掲載(第1報) 本システムからのメールの受信をする際、Gmailでの受信が正常にできない現象が発生しており、現在原因を調査中です。 Gmailを利用されている方は、Gmail以外のメールアドレスの利用をご検討ください。

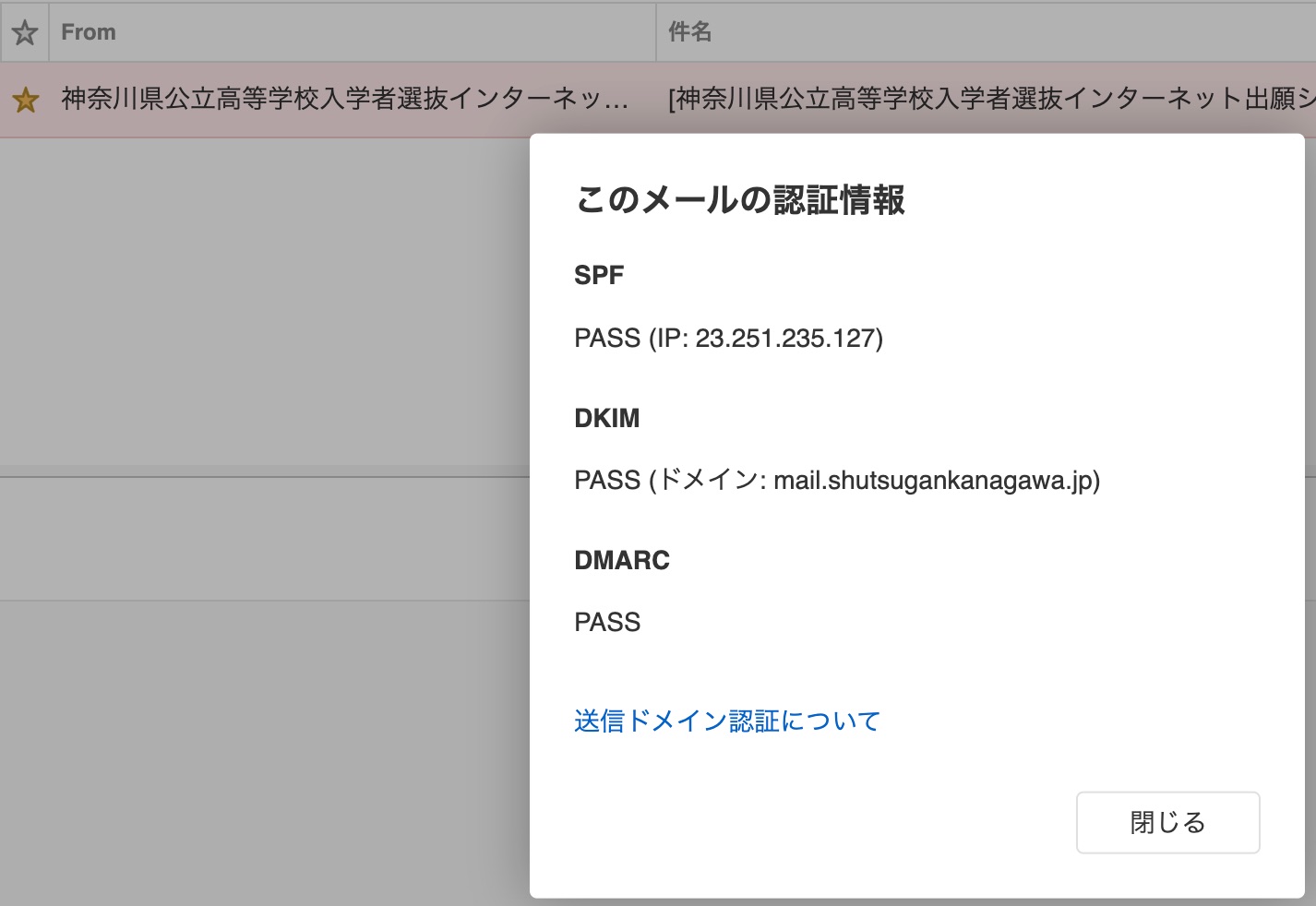

メール認証情報

YahooメールのWeb画面で確認しました。

SPF、DKIM、DMARC は全て「PASS」。 送信ドメイン認証の結果に問題はありませんでした。

詳細ヘッダ

より詳細な確認のため、メールのヘッダー情報を参照しました。

- 出願システムからのメール送信には、東京リージョンの Amazon SES が利用されていました。

Received: from 124.83.142.195 (EHLO e235-127.smtp-out.ap-northeast-1.amazonses.com) (23.251.235.127) by mta7112.mail.djm.ynwp.yahoo.co.jp with SMTP; Mon, 15 Jan 2024 11:38:29 +0900 Message-ID: <0106018d0afc12b0-57913251-9c37-47c8-8094-00000000000-000000@ap-northeast-1.amazonses.com>

- Yahooのメールサーバによる送信ドメイン認証結果、 SPF、DKIM、DMARCは認証成功を示す「Pass」でした。

Authentication-Results: mta7112.mail.djm.ynwp.yahoo.co.jp from=mail.shutsugankanagawa.jp; domainkeys=neutral (no sig); dkim=pass (ok); [email protected]; dmarc=pass (p=QUARANTINE,sp=QUARANTINE,pct=25,domain=mail.shutsugankanagawa.jp); header.from=mail.shutsugankanagawa.jp

SPF

Received-SPF: pass (e235-127.smtp-out.ap-northeast-1.amazonses.com: domain of 0106018d0afc12b0-57913251-9c37-47c8-8094-00000000000-000000@pref.kanagawa2.mail.shutsugankanagawa.jp designates 23.251.235.127 as permitted sender) receiver=e235-127.smtp-out.ap-northeast-1.amazonses.com; client-ip=23.251.235.127; envelope-from=0106018d0afc12b0-57913251-9c37-47c8-8094-00000000000-000000@pref.kanagawa2.mail.shutsugankanagawa.jp;

DKIM

DKIM-Signature: v=1; a=rsa-sha256; q=dns/txt; c=relaxed/simple;

s=mckaqu634d3kmtamavdain73pdy3hzqe; d=mail.shutsugankanagawa.jp;

t=1705286308;

h=From:Reply-To:To:Subject:MIME-Version:Content-Type:Content-Transfer-Encoding:Message-ID:Date;

bh=2mzaUdBc7DiVjHOhxlc1IwXrXSct4gKRMYRaYwUyFi0=;

b=RXfMO/tAZrcqNDZSh/lUVthf/jOG2JftXc63d+RBn8POeHMfRYw8IHW7x2i3w+T+

Q47ErKO9QCVkRJytcmK/l72Muq+bt5G2vyJODLonoWjDABqDdRZCLx0xnR3DY868ojG

b08XyMvOnrzi8r/5/7LMs1bXP9/LyxhYUnWqF2nHwhk1719AdwKYeZ76ifW35qlhYpI

nCAV3b/AxPdLnaEK1VZwjxClk8jZ0WmVC3i4ggza80g6x4GZMCBiTGLPba2AqrGG3/g

mSq0u3SVwSksy+pqGSI7VI05hlIhw8k2vbouJMcVynPmeQYshfD1G44zn5j3sf65C6r

/7mA6dtMaA==

DKIM-Signature: v=1; a=rsa-sha256; q=dns/txt; c=relaxed/simple;

s=zh4gjftm6etwoq6afzugpky45synznly; d=amazonses.com; t=1705286308;

h=From:Reply-To:To:Subject:MIME-Version:Content-Type:Content-Transfer-Encoding:Message-ID:Date:Feedback-ID;

bh=2mzaUdBc7DiVjHOhxlc1IwXrXSct4gKRMYRaYwUyFi0=;

b=JH1c0JJJdSIijP8Yuv+cSVM5dnHG0RwPBx4pL6xuE6UBjZ81Emwi19MzMWLt1kTZ

cCdqHVhvExFk1d6EAkeWIE89YehrAqZKi91xhxOhUnuY7p/SMcVAAKP5m1G//3j00c3

il7LGamLuZ+S8USUopLcw0gl7BQSuuAGgWuacn5o=

その他

- 他のメールヘッダーに不審な記録は認められませんでした。

X-Apparently-To: [email protected]; Mon, 15 Jan 2024 11:38:29 +0900 X-Z-SRV: s_ip=23.251.235.127;d_t=1705286309;url=pref.kanagawa.jp,https://shutsugan.pref.kanagawa.jp/applicant/;Retro=Y; Return-Path: <0106018d0afc12b0-57913251-9c37-47c8-8094-00000000000-000000@pref.kanagawa2.mail.shutsugankanagawa.jp> From: =?UTF-8?B?56We5aWI5bed55yM5YWs56uL6auY562J5a2m5qCh5YWl5a2m6ICF6YG4?= =?UTF-8?B?5oqc44Kk44Oz44K/44O844ON44OD44OI5Ye66aGY44K344K544OG44Og?= <[email protected]> Reply-To: [email protected] To: [email protected] Subject: =?UTF-8?B?W+elnuWliOW3neecjOWFrOeri+mrmOetieWtpuagoeWFpQ==?= =?UTF-8?B?5a2m6ICF6YG45oqc44Kk44Oz44K/44O844ON44OD44OI5Ye6?= =?UTF-8?B?6aGY44K344K544OG44OgXSDlv5fpoZjogIXln7rmnKw=?= =?UTF-8?B?5oOF5aCx44Gu56K66KqN44GM5a6M5LqG44GX44G+44GX44Gf?= MIME-Version: 1.0 Content-Type: text/plain; charset=UTF-8 Content-Transfer-Encoding: base64 Date: Mon, 15 Jan 2024 02:38:28 +0000 Feedback-ID: 1.ap-northeast-1.cK93r9rTpDZvcY282FUhYxdpQKV+D088WsoOz04iwb8=:AmazonSES Content-Length: 2428

dig

「dig」コマンドを利用して、SPF、DKIM、DMARCで利用するDNSレコードの確認を試みました。(確認時刻:1月16日22時台)

SPF

- pref.kanagawa2.mail.shutsugankanagawa.jp

$ dig -t txt pref.kanagawa2.mail.shutsugankanagawa.jp +short "v=spf1 include:amazonses.com ~all"

- mail.shutsugankanagawa.jp

$ dig -t TXT mail.shutsugankanagawa.jp +short | grep spf "v=spf1 include:amazonses.com ~all"

DKIM

$ dig -t CNAME mckaqu634d3kmtamavdain73pdy3hzqe._domainkey.mail.shutsugankanagawa.jp +short mckaqu634d3kmtamavdain73pdy3hzqe.dkim.amazonses.com.

$ dig -t TXT mckaqu634d3kmtamavdain73pdy3hzqe.dkim.amazonses.com +short "p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAuc2TOgfWHXBXnGuynpVUS0KfP4II93N4SwGbluJaQsOHU0E83Vny+dJD0O7zNXW0bpSlavqIlvtuhkwwPSVmXW5V76AsqCEGvwV/s4dPfILRoyrCqXVag4bFB7Hk9m5yO4aF8/Jm3tClKEpFMdL3tZ0B7MtE15bAMVkUtC9Mirj8yiqlC4/NpGVO+1gak5ZerSxa83i2GIDa9G/QJ" "3DI2z6D4PwkSWRWLTalUsA+VM0NMiDMJuYpeMMFieFd6WuASGiJk26kk8+1UDvJCoUb4WcpS6NUfG3TNvTmX7/dScdunw7nPpUnhutTz49xScnEFRVXMmpIamOlfTMAjyWYiwIDAQAB"

- Amazon SES の Easy DKIMで設定されたと推測されるCNAMEとTXTレコードが確認できました。

DMARC

$ dig -t TXT _dmarc.mail.shutsugankanagawa.jp +short "v=DMARC1;p=quarantine;pct=25;rua=mailto:[email protected]"

- DMARCは全体の25%を対象とした検閲モード(quarantine)で設定されていました。

まとめ

今回、Yahooメールに届いたメールを確認した限りでは、出願システムからのメール送信に利用されていた Amazon SES は 適切に設定されている模様でした。

もし自分がAWS環境に関わる立場であれば、SESのイベント情報(送信ログ)やアプリケーションログ、空メールの受信ログなどの確認を試みると思いますが、システムの一利用者としてはこれ以上の調査は不可能。

事前登録に成功したYahooメールを利用して1月24日からの申請手続きを行う予定ですが、公式サイトの案内にある早期解消される事と、二次障害が発生しない事を切に願いたいと思います。

令和6年1月16日21時掲載(第8報) メール受信(主にGmail)の障害については、現在、解消しておりませんが、@gmail.comのメールアドレスのみを所有している志願者のみなさまに対して、志願者登録手続を進められるよう、準備を進めております。